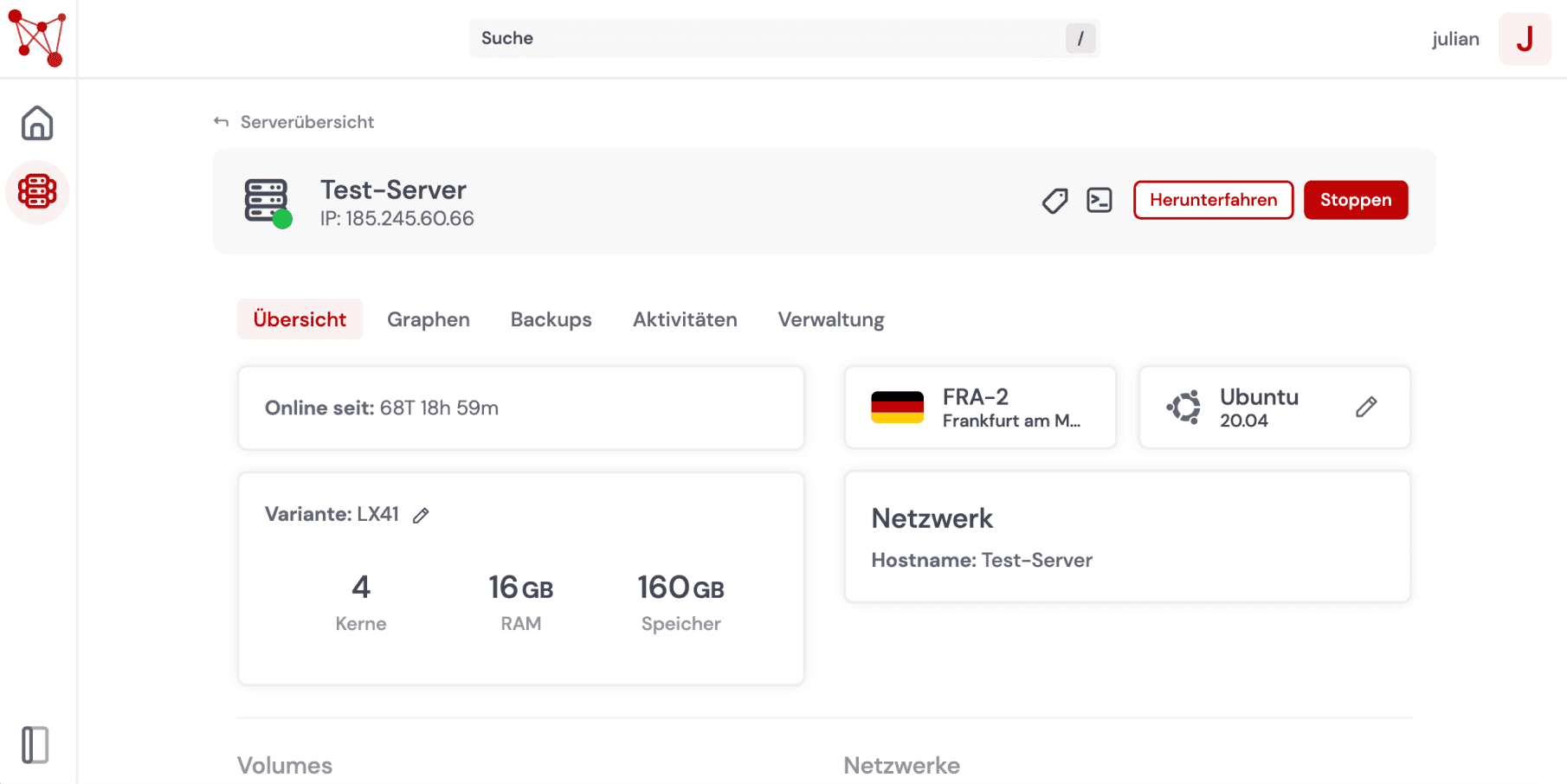

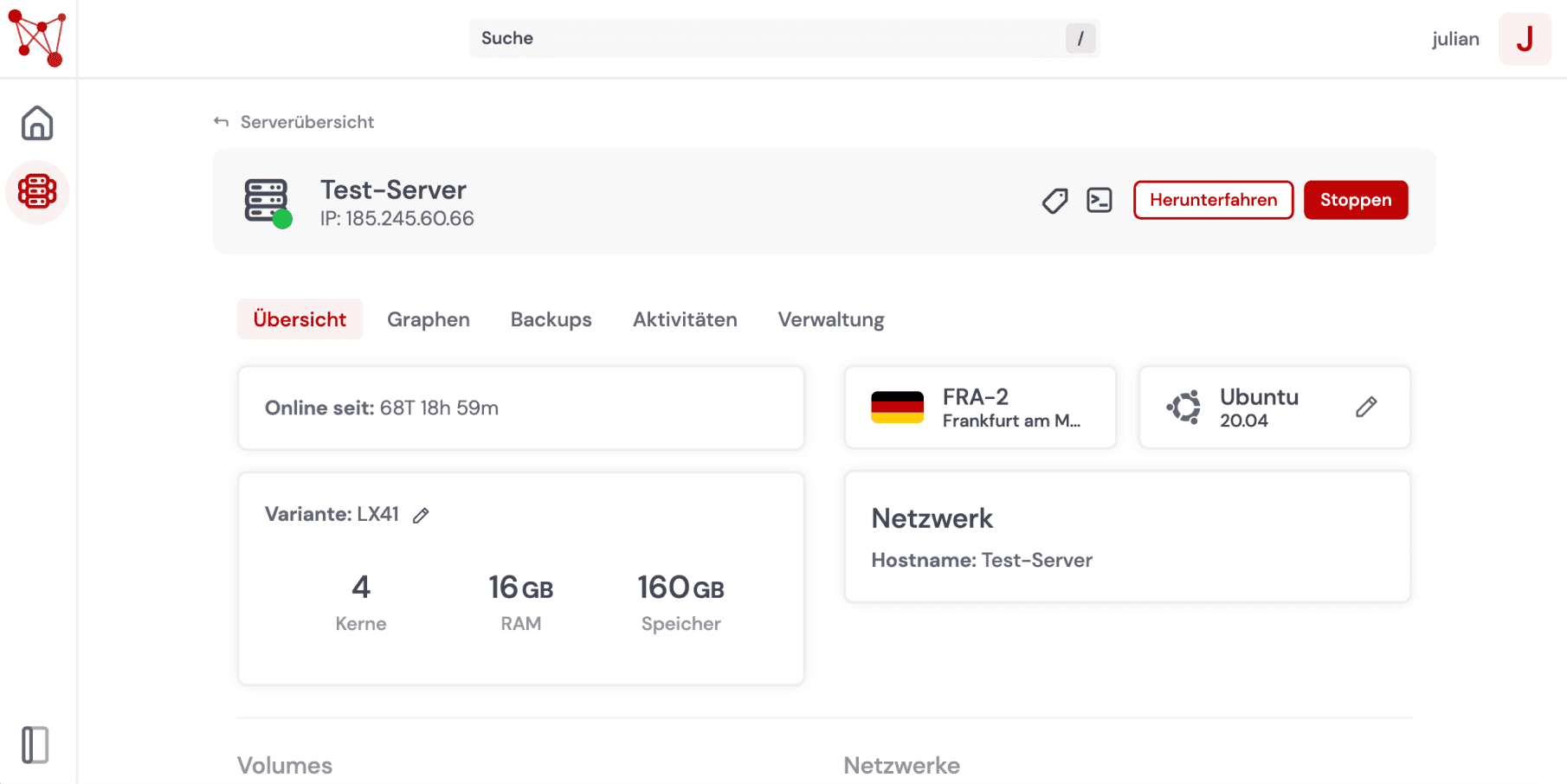

Closed Alpha Interface

Cloud Computing Ressourcen per Interface oder API

Auto-Scaling per API

Planung und Orchestrierung von Projekten

vServer Verwaltung

Echtzeitbereitstellung von VPS mit einer Auswahl an vordefinierten Images sowie dynamische Zuweisung von Resourcen.

Netzwerk-Orchestrierung

Orchestrieren und labelen von internen Netzwerken zwischen den Maschinen sowie vollumfängliche Konfugration der Firewall.

Backup-Management

Zentrale Steuerung aller Backups, um die Sicherheit und Integrität der Daten ISO-konform zu gewährleisten.

Interface mit Fokus auf Projektplanung

Die meisten herkömmlichen Cloud-Interfaces sind nicht für die Strukturierung komplexer Projekte ausgelegt. Unser Interface bietet eine Vielzahl von Funktionen wie Tags, Gruppen, Beschreibungen und Symbole, die die Planung Ihrer Cloud vereinfachen.

Closed Alpha

99,99%

Uptime

Wir versprechen Ihnen eine maximale Verfügbarkeit unserer Systeme und schnelle Reaktionszeiten.

Hardware

Unsere Systeme und Standorte sind mit moderner und zeitgemäßer Hardware ausgestattet. Individuelle Systemkonfigurationen sind auf Anfrage verfügbar.

Für Entwickler

Ressourcen nach Bedarf flexibel über unsere REST API beziehen mit über 80 Endpunkten zur Kontrolle und Einsicht aller Systeme und Services. Abrechnung der Compute Power in Echtzeit.

index.js

import { ComputeAPI } from 'lumaserv-api'

const client = new ComputeAPI('API-Key')

const { data: servers } = await client.getServers()

servers

.map(s => s.name)

.forEach(console.log)

Weitere Funktionen

Domain-Bestellung

Zentralisierte Domainbestellung und -zuweisung zu Projekten um sofort online zu gehen.

Dokumentation

Tags, Gruppen, Beschreibungen, verlinkte Ressourcen, Symbole uvm. vereinfachen die ISO-konforme Planung.

Benutzerverwaltung

Erstellen beliebig vieler Zugänge und granulare Verwaltung von Rechten, um weiteren Kollegen Zugriff zu ermöglichen.

Minuten-genaue Abrechnung

Minuten-genaue Abrechnung von Cloud-Resourcen um die effiziente Abwicklung eigener Projekte zu ermöglichen.

SSH-Key Verwaltung

Zentrale Verwaltung von SSH-Keys um vordefinierte Keys auf Systemen zu deployen und lästiges Key-Management zu reduzieren.

DDoS-Protection

Schutz vor lästigen DDoS-Angriffen über die gesamte Infrastruktur.